CNMCDN 自研管控平台

控制面不依赖拼凑式插件,而是围绕「域名—证书—缓存—回源—报表—告警」一条链路打通。运维人员可在同一套界面完成灰度发布、批量策略下发与审计留痕,降低人为误配带来的线上风险。

- 证书与 HTTPS 策略集中托管,支持自动续期与多域名批量绑定

- 缓存与回源规则可按路径粒度拆分,便于与现有发布流程对齐

- 开放 API 与 Webhook,便于接入内部工单与监控体系

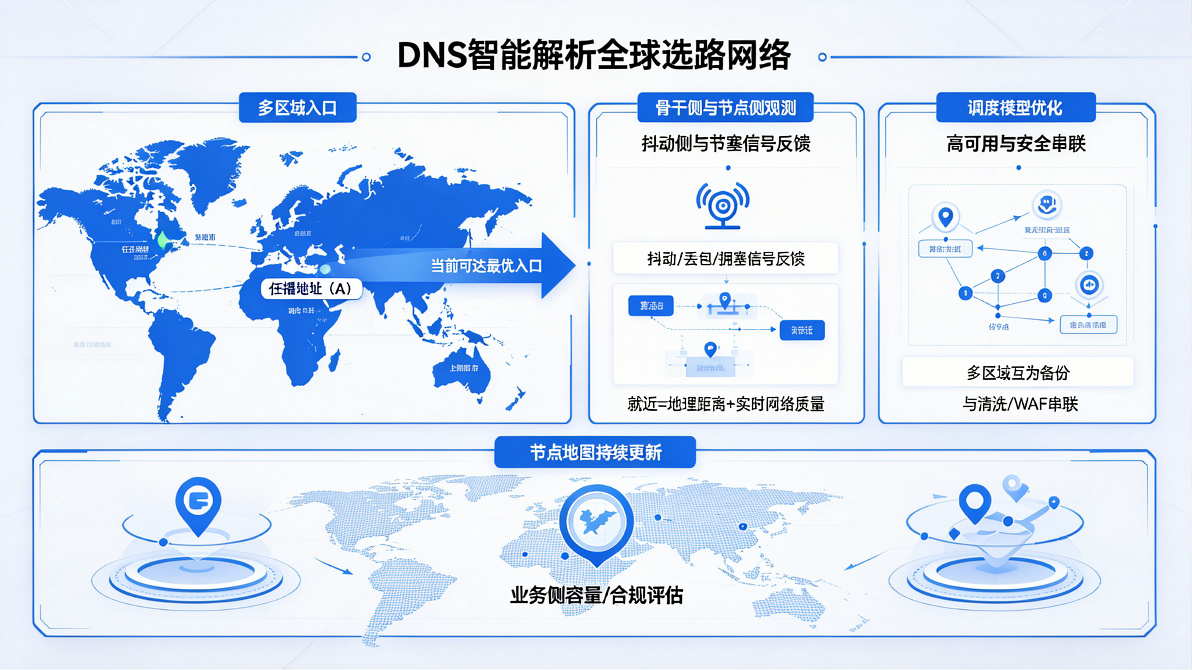

DNS 智能解析全球选路网络

同一组任播地址在多个区域宣告,路由协议会把访客导向当前可达且路径更优的入口。CNMCDN 在骨干侧与节点侧同时观测,将抖动、丢包与拥塞等信号反馈给调度模型,使「就近」不仅指地理距离,也反映实时网络质量。

- 多区域入口互为备份,单点维护不影响整体接入

- 与上层清洗、WAF 串联,减少绕行带来的额外延迟

- 节点地图持续更新,便于业务侧做容量与合规评估

BBR 传输引擎

在跨地域、跨运营商的长链路上,传统拥塞控制往往对缓冲膨胀不够敏感。我们在边缘与回源链路启用 BBR 传输引擎,以更贴合带宽与 RTT 变化的方式填充管道,使有效吞吐更接近物理上限,尤其在晚高峰与跨海链路上差异更为明显。

- 与 TLS 栈协同调优,降低大文件与 API 长连接的尾部延迟

- 对突发流量更友好,减少因误判拥塞导致的吞吐塌陷

- 可与多 IP 故障自愈联动,切换后继续复用同一套传输策略

多 IP 故障自愈

我们为每个接入域名准备多条可发布地址,配合健康探测与流量权重,形成「发现异常—摘除实例—平滑漂移」的闭环。无论是节点维护、局部网络抖动还是短时攻击洪峰,均能在秒级尺度上将用户请求导向仍健康的入口,避免单线路由成为全局瓶颈。

- 探测维度覆盖 TCP 握手、HTTP 状态与业务自定义探针

- 支持按地域或运营商维度细化切换策略

- 与 CNMCDN 告警联动,便于值班人员快速定位根因